Tu veux configurer un switch Cisco mais tu sais pas trop par où commencer ? T’inquiète, j’y suis passé aussi.

Je me souviens encore de mon premier switch Cisco Catalyst 2960. Mon boss m’a tendu le carton et dit : « C’est toi qui t’en occupes. » Pas de doc, pas de tuto sous la main. Juste moi, un câble console et une invite de commande.

Depuis, j’ai appris à la dure. Et dans cet article, je te résume tout ce que j’aurais voulu avoir devant moi ce jour-là : accès console, configuration IP, VLANs, sécurité des ports, trunking. Tout.

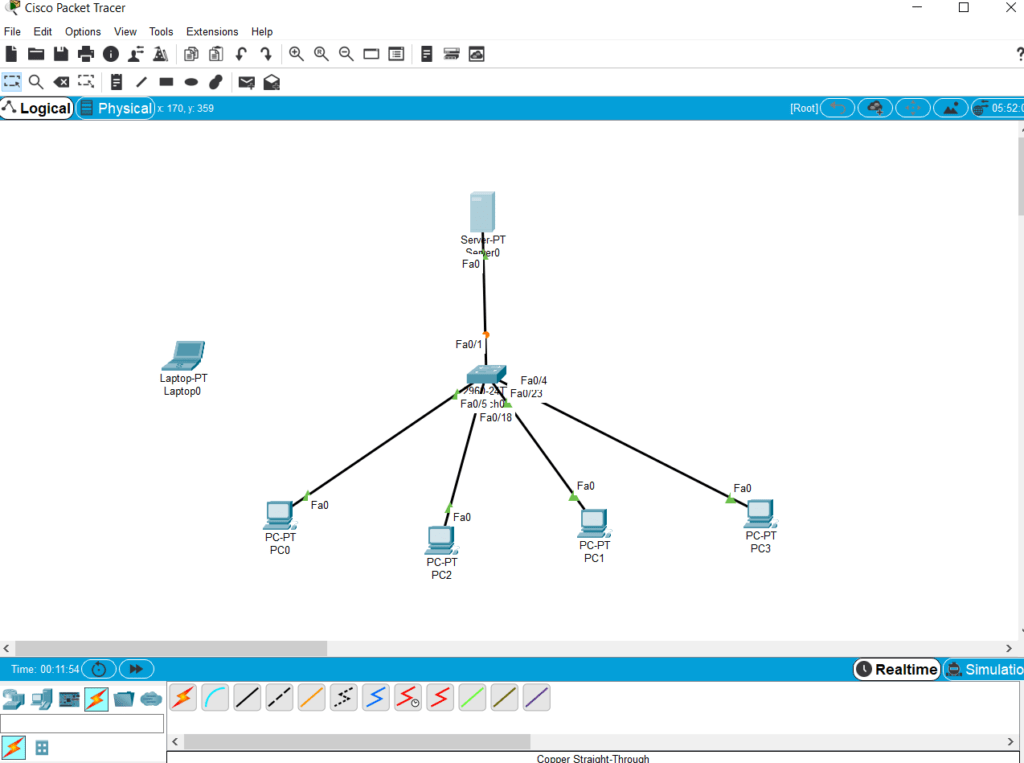

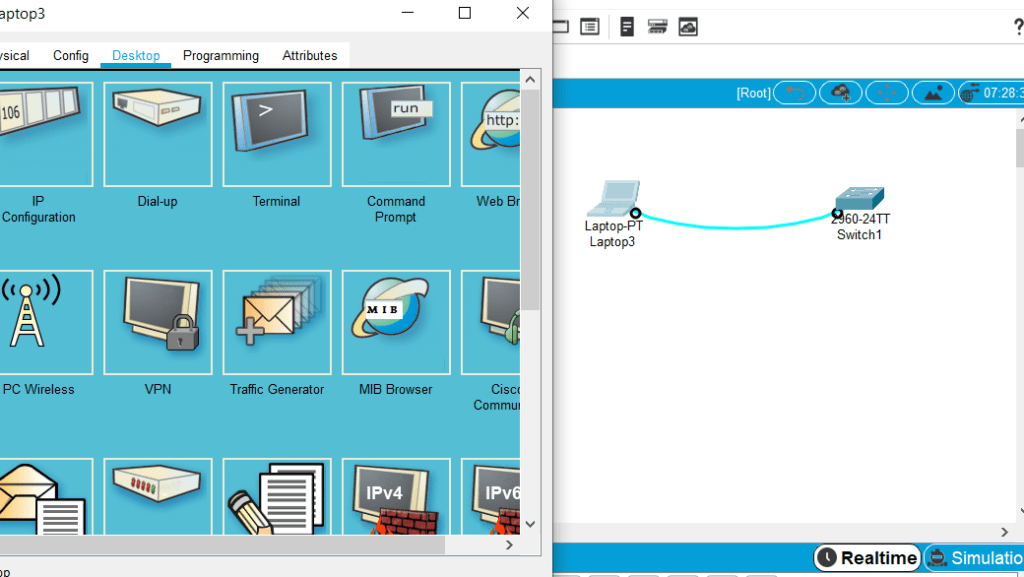

On travaille avec Cisco Packet Tracer, mais les commandes sont exactement les mêmes sur un switch physique. La similitude est là, je l’ai vérifiée moi-même en entreprise.

C’est ce qu’on va voir maintenant. J’ai réalisé une vidéo là-dessus que vous pourrez visionner ici.

Je sais que vous vous butez à des pensées du genres : la configuration d’un switch est compliquée, il y a assez de commandes à se coltiner, ce n’est pas facile d’avoir en main son propre switch physique, etc…

Je vous comprends. Certes, il y a une part de vérité de ce que dites mais sachez qu’il en est rien. Pour vous démarquer des autres il faut un réel envie.

L’environnement dans lequel nous travaillons importe peu.

Concentrez vous et visualisez la méthode. De toute évidence, ça revient presque à la même chose.

Voici le sommaire :

Sommaire

1-Introduction

Imaginez que votre boss vous confie un taf. Vous recevez un switch Cisco catalyst 2960 dans le carton. Ah oui, vous êtes content !

C’est vous qui devez le configurer. Ah, c’est démentiel ?! Mais comment allez-vous faire ? Grosse question.

Maintenant il est temps de se faire au boulot. Le boss attend le résultat. Je vous montre un super astuce.

Au lieu de penser a un drame, faites comme si vous étiez en simulation sur Cisco Packet Tracer. Après tout vous vous y êtes exercé pendant longtemps.

Néanmoins avec votre switch physique, alimentez le et faites le branchement. Je l’explique la procédure en bas.

Nous travaillerons ici dans un environnement virtuel avec le logiciel Cisco Packet Tracer. Il est puissant et très pratique pour apprendre les concepts de base en réseau.

Cependant il ne faut pas se leurrer. Il y a une petite similitude sur Cisco Packet Tracer.

C’est le même principe. Enfin presque ! Nous le verrons tout à l’heure.

Ne vous est-il pas arrivé de minimiser un logiciel et enfin de compte le trouver plutôt intéressant ?

Personnellement, j’avais minimisé ce logiciel. Eh oui! Jusqu’à ce que je puisse travailler dans une société de télécoms et faire mon propre constat.

J’ai pu apercevoir son utilité via la configuration de différents équipements : routeurs, switchs… la similitude est là. Nous allons poursuivre donc avec ce logiciel.

Mais avant…

2- C’est quoi un switch cisco réseau ?

Il est bon de déceler le mot commutation dans la question. Un principe qui assure l’aiguillage des trames.

Le commutateur est un équipement qui utilise ses multiples ports pour aiguillonner des trames vers des machines en se référant à leur adresse MAC.

Donc, il fait corresponde le port à l’adresse MAC de destination. A la différence du routage.

Appelé aussi switch – de l’anglicisme- c’est un composant réseau de niveau 2 du modèle OSI.

Vous connaissez les différentes couches du modèle OSI non ? Petite piqûre de rappelle : une astuce que mon prof d’université m’avait donnée pour ne pas les oublier. C’est une phrase à mémoriser.

Pour Le Réseau Tout Se Passe Automatiquement.

Chaque lettre au début correspond au nom d’une couche. Vous avez compris.

Alors, notre commutateur réseau œuvre dans la couche Liaison de Données où entrent en jeu effectivement des adresses MAC.

3- Comment fonctionne un switch ?

Si vous aviez été attentifs, son mode de fonctionnement est dans sa définition que nous avons vu ci-haut. Cependant quelques précisions.

Supposons que nous ayez un nouveau switch à placer dans le réseau. Dans sa table d’adresses appelée table CAM, il y a aucune correspondance au début. Nada.

Mais une fois connecté, cette table se remplie au fur et à mesure que le commutateur reçoit des trames de manière dynamique sur le réseau.

Il fait un apprentissage dynamique, une analyse de la trame qui contient l’adresse MAC des différentes machines.

C’est alors qu’il fait un renvoi de paquet vers les machines, une fois qu’une machine envoie une réponse, il fait la correspondance port / adresse MAC.

Au fur et à mesure, les infos sur sa table sont mises à jour.

Vous voyez maintenant pourquoi on dit que le switch est plutôt intelligent par rapport au hub !

4- Comment accéder à votre switch ?

Quand on veut accéder à une maison, on entre normalement par la porte n’est ce pas ? C’est la même chose pour le switch.

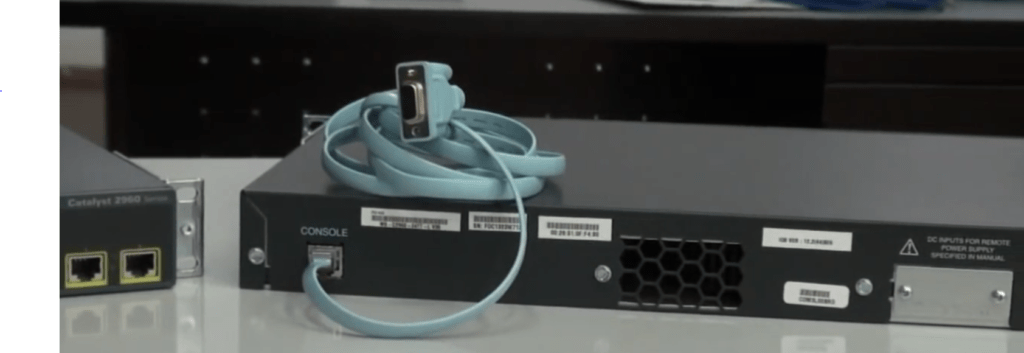

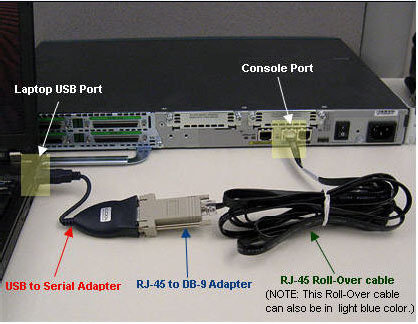

Nous allons effectuer un accès par port console. Cet accès se fait directement sur le port console en utilisant un câble série dont l’un des extrémités est en RJ45, de l’autre un DB25 ou DB9. Vous pouvez utiliser un adaptateur pour connecter votre machine soit par USB ou par RJ45.

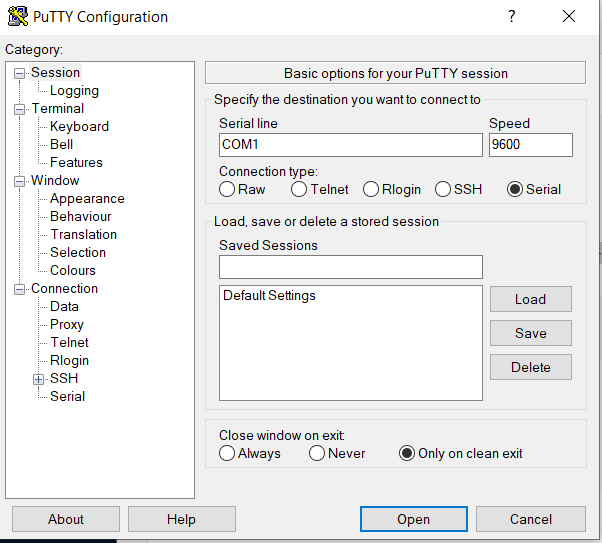

Ensuite, nous aurons besoin d’un terminal de connexion : je vous recommande Putty qui a une version Windows. Lancez ce logiciel.

Nous avons différents modes d’accès sur le terminal : le mode console, le mode privilégié, le mode configuration globale, le mode interface …

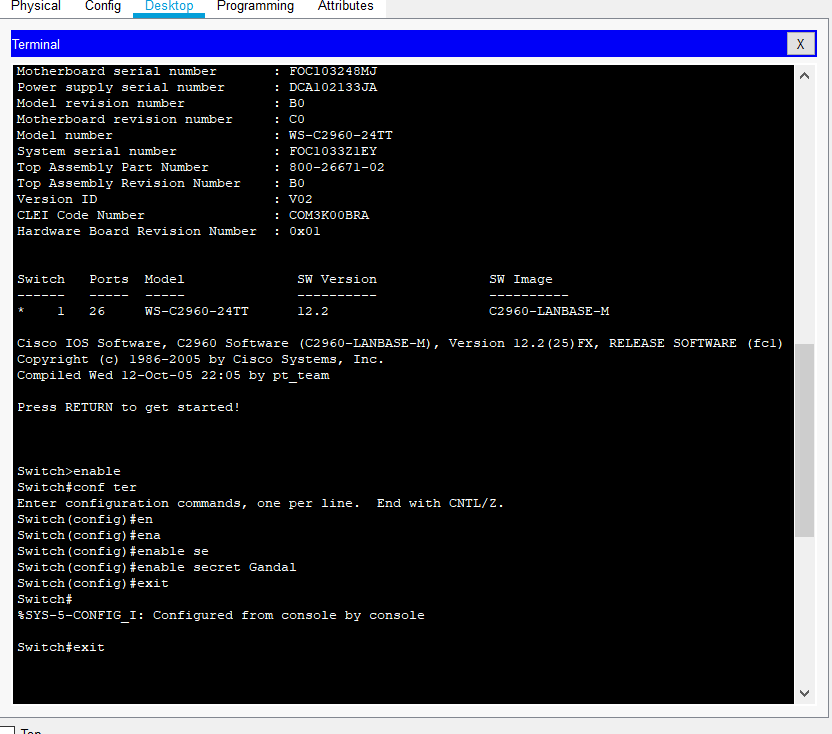

Sécuriser la ligne console

Créer un mot de passe permet de sécuriser l’accès au mode console. Cela limite l’éventualité de tout accès directe via cette ligne. Tapez ces commandes :

enable secret Cisco

line console 0

password Cisco

login

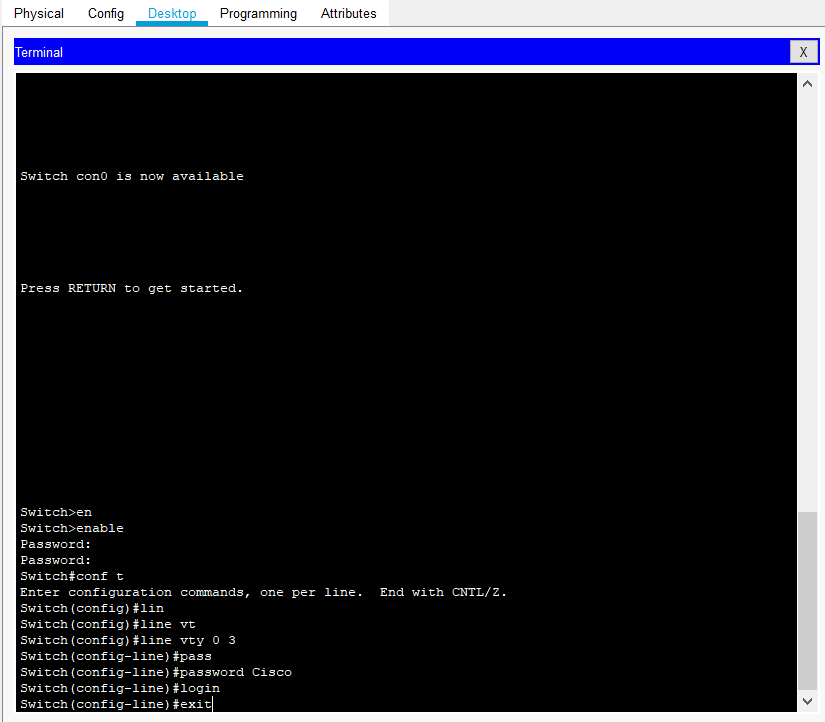

Voici les commandes pour l’accès par Telnet

line vty 0 3

password Gandal

login

SSH : pourquoi tu ne devrais plus utiliser Telnet en 2025

Je t’ai montré comment configurer Telnet sur les lignes VTY. Maintenant je dois te dire quelque chose d’important : Telnet envoie tout en clair sur le réseau. Ton mot de passe, tes commandes, tout. N’importe quel outil de capture réseau comme Wireshark peut lire ta session en temps réel.

En formation et en labo Packet Tracer, Telnet est suffisant. En entreprise, ou si tu passes le CCNA, tu dois connaître SSH.

SSH chiffre toute la communication entre ton terminal et le switch. Même si quelqu’un capture les paquets, il ne voit que du bruit. C’est le standard depuis une vingtaine d’années, et c’est ce qu’on te demandera dans les examens Cisco.

Prérequis avant de configurer SSH

SSH a besoin de deux choses que Telnet n’utilise pas : un nom de domaine configuré sur le switch, et une paire de clés cryptographiques RSA générée localement.

Configuration SSH étape par étape

Étape 1 : définir un nom de domaine (obligatoire pour générer les clés RSA)

Switch(config)# ip domain-name gandalsmart.comÉtape 2 : créer un compte utilisateur local

Switch(config)# username admin privilege 15 secret TonMotDePasseFortLe privilege 15 donne directement l’accès au mode privilégié après connexion, sans avoir à taper enable.

Étape 3 : générer la paire de clés RSA

Switch(config)# crypto key generate rsa modulus 2048Le switch va te demander la taille de la clé. 2048 bits est la taille minimale recommandée aujourd’hui. Avec une clé de 1024 bits, certains clients SSH modernes refuseront la connexion.

Étape 4 : forcer SSH version 2

Switch(config)# ip ssh version 2SSHv1 a des vulnérabilités connues. Tu forces la version 2 pour ne pas l’accepter par erreur.

Étape 5 : configurer les lignes VTY pour accepter SSH uniquement

Switch(config)# line vty 0 4

Switch(config-line)# transport input ssh

Switch(config-line)# login local

Switch(config-line)# endtransport input ssh : interdit Telnet, autorise SSH seulement. login local : utilise la base de comptes locale créée à l’étape 2.

Vérifier la configuration SSH

Switch# show ip sshTu dois voir SSH Enabled - version 2.0 et le timeout de session configuré.

Switch# show sshAffiche les sessions SSH actives en ce moment sur le switch.

Se connecter en SSH depuis PuTTY

Dans PuTTY, tu choisis le type de connexion SSH au lieu de Telnet, tu entres l’adresse IP du switch, et tu gardes le port 22 par défaut. À la connexion, PuTTY te demande le nom d’utilisateur et le mot de passe que tu as configurés.

Tableau comparatif Telnet vs SSH :

| Critère | Telnet | SSH |

|---|---|---|

| Chiffrement | Aucun | Oui (AES) |

| Port par défaut | 23 | 22 |

| Authentification | Mot de passe en clair | Mot de passe chiffré ou clé publique |

| Usage recommandé | Labo uniquement | Toujours |

| Requis au CCNA | Connaissance de base | Oui |

En résumé : utilise Telnet pour t’entraîner en Packet Tracer si ça va plus vite, mais configure SSH dès que tu travailles sur un équipement réel ou que tu prépares un exam.

Les modes de l’IOS Cisco : ce que tu dois savoir avant de taper la moindre commande

Je t’avoue un truc : quand j’ai branché mon premier switch physique, j’ai tapé des commandes au hasard pendant vingt minutes parce que je ne comprenais pas pourquoi ça ne répondait pas. Le problème, c’est que j’étais dans le mauvais mode.

L’IOS Cisco fonctionne avec des niveaux d’accès. Chaque niveau te donne des droits différents. Tu ne peux pas configurer une interface si tu es en mode utilisateur, comme tu ne peux pas modifier un fichier en lecture seule. C’est aussi simple que ça.

Voici les 4 modes que tu vas rencontrer sur un switch Catalyst 2960 :

Mode utilisateur (User EXEC)

C’est le mode d’arrivée quand tu te connectes. L’invite ressemble à ça :

Switch>Tu peux uniquement consulter des informations basiques. Pas de configuration possible ici. La commande show version fonctionne, mais show running-config non.

Mode privilégié (Privileged EXEC)

Tu y accèdes avec la commande enable. L’invite change :

Switch> enable

Switch#Le # te confirme que tu es en mode privilégié. De là, tu peux voir la configuration complète, faire des diagnostics, sauvegarder la config. Mais tu ne peux pas encore modifier.

Mode de configuration globale (Global Configuration)

C’est ici que commence le vrai travail. Tu y accèdes depuis le mode privilégié :

Switch# configure terminal

Switch(config)#Depuis ce mode, tu peux changer le nom du switch, créer des VLANs, configurer la passerelle. Les commandes que tu tapes ici s’appliquent au switch dans son ensemble.

Mode d’interface (Interface Configuration)

Quand tu veux configurer un port spécifique, tu entres dans son mode dédié :

Switch(config)# interface FastEthernet 0/1

Switch(config-if)#C’est là que tu actives la sécurité des ports, que tu assignes un VLAN, que tu passes un port en mode trunk.

Naviguer entre les modes

Switch> enable ! User EXEC > Privileged EXEC

Switch# configure terminal ! Privileged EXEC > Global Config

Switch(config)# interface Fa0/1 ! Global Config > Interface Config

Switch(config-if)# exit ! Interface Config > Global Config

Switch(config)# end ! Global Config > Privileged EXEC (raccourci)

Switch# disable ! Privileged EXEC > User EXECLa touche Ctrl+Z fait la même chose que end : elle te ramène directement en mode privilégié depuis n’importe quel sous-mode. Pratique quand tu es perdu dans une configuration imbriquée.

Voici un tableau récapitulatif à garder sous la main :

| Mode | Invite | Accès | Ce qu’on peut faire |

|---|---|---|---|

| User EXEC | Switch> | Connexion directe | Commandes show basiques |

| Privileged EXEC | Switch# | enable | Diagnostics, sauvegarde, reload |

| Global Config | Switch(config)# | configure terminal | Hostname, VLAN, passerelle |

| Interface Config | Switch(config-if)# | interface Fa0/1 | Port-security, VLAN, trunk |

Un conseil pratique : si tu ne sais plus dans quel mode tu es, regarde l’invite. Le # seul : mode privilégié. (config)# : configuration globale. (config-if)# : interface. C’est toujours marqué.

5- Configuration de base de votre Switch Cisco

Dans cette partie, nous allons réaliser la configuration des interfaces de notre commutateur réseau, changer son nom, faire la configuration IP, définir la passerelle et la sécurité des ports et des mots de passe…

Avant de pianoter, il serait judicieux de rappeler une chose : la mémoire de stockage.

Il serait dommage de faire toute votre configuration et de tout perdre après par ce que tout simplement elle n’était pas enregistrée dans la mémoire du switch.

Sachez qu’il y a une mémoire vive appelée RAM où les informations temporaires sont stockées qui se perdent dès redémarrage et une mémoire non volatile appelée NVRAM.

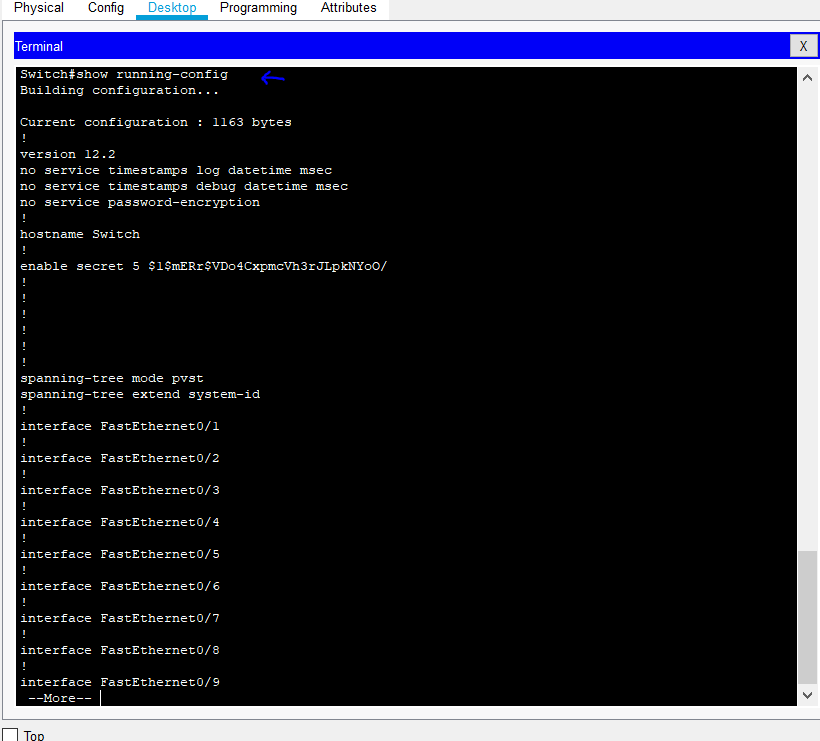

Affichez la configuration actuelle avec Show running-config.

Faites toujours Write pour enregistrer les informations actuelles de la running-config vers la startup-config.

Maintenant munissez vous de toutes les infos citées ci-haut avec votre boss et asseyez confortablement devant votre terminal.

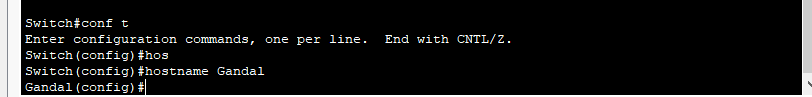

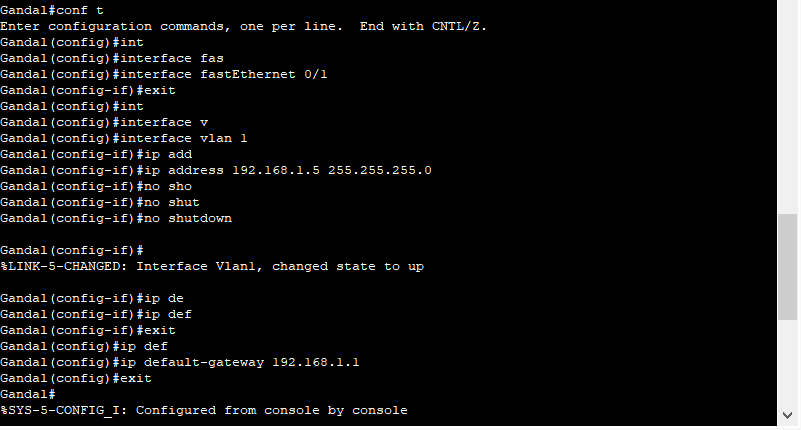

Comment changer le nom du switch ?

Modifiez le nom de notre commutateur réseau avec la commande suivante : hostname. Pour cela allez en mode configuration.

switch> enable

switch#conf t

switch(config)#hostname Gandal

Gandal(config)#

Bonus : no hostname permet de supprimer le nom du commutateur.

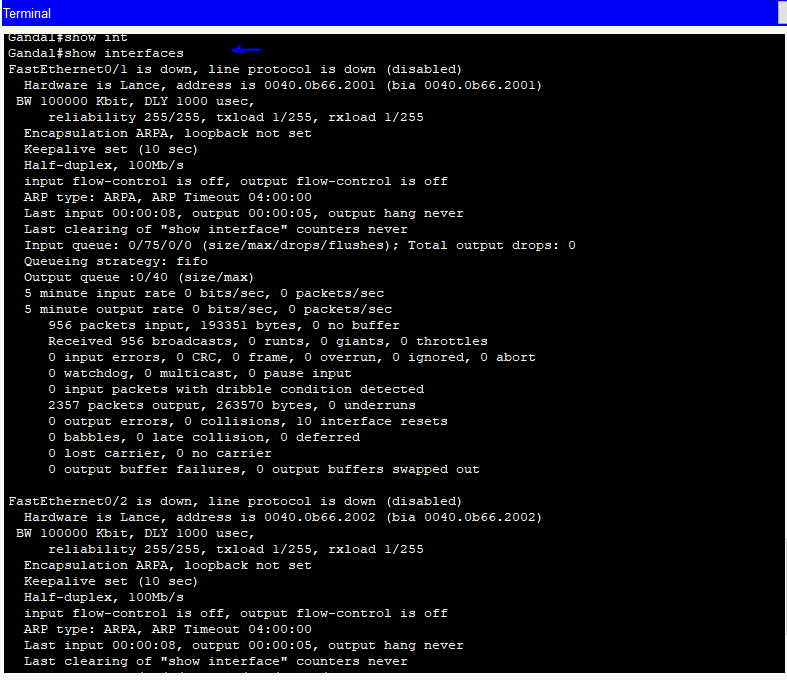

Comment configurer les interfaces de notre switch ?

L’accès aux interfaces se fait comme avec les routeurs. D’abord en mode configuration globale…

Gandal(config)#int Fast0/1

Gandal(config-if)#exit

Affichez vos différentes interfaces via cette commande :

Gandal#show interfaces

Sachez qu’il est possible aussi de configurer plusieurs interfaces en même temps. Véritable gain de temps.

Mais comment faire pour fixer l’adresse IP ?

Il est à rappeler que notre commutateur ne gère pas les adresses IP, c’est un équipement du niveau 2, nous l’avons vu. Et donc on va fixer cette adresse IP sur une interface virtuelle VLAN.

Cela nous permet d’accéder et gérer notre équipement à distance via le réseau TCP/IP. Allons en mode configuration puis :

Gandal(config)#int vlan1

Gandal(config-if)#ip address 192.168.1.5 255.255.255.0

Gandal(config-if)#no shutdown

Gandal(config-if)#exit

On peut par la même occasion fixer une passerelle.

Gandal(config)#ip default-gateway 192.168.1.1

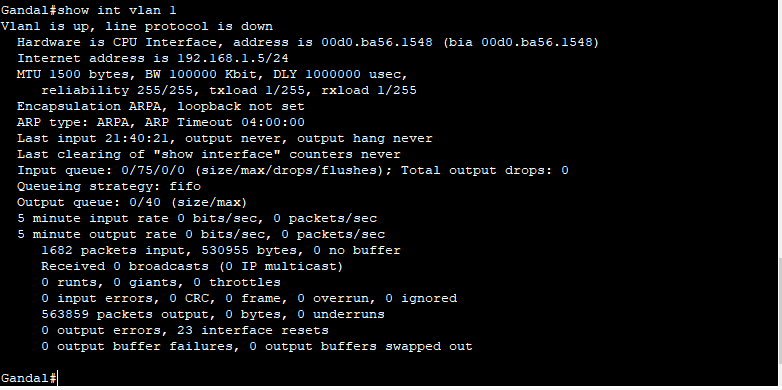

Faites une vérification de notre interface. On revient en mode privilégié.

Gandal#show int vlan1

Bonus : no ip address permet de supprimer l’adresse IP.

Comment connecter plusieurs PC sur un commutateur réseau ?

6- Comment sécuriser les ports de votre switch ?

C’est une partie que je trouve fascinante. Vous allez comprendre tout de suite.

Imaginez un réseau dans lequel tout le monde peut se connecter sans restriction. Le DHCP bien configuré fait son dispatching. Avec ça, votre internet ne va pas faire long feu. Je vous raconte cette anecdote.

L’entreprise dans la quelle j’ai fait mon stage utilise cette technique de sécurisation. J’étais venu branché ma machine avec un câble RJ45 mais nada ! Impossible de faire un ping.

Je n’avais pas accès à internet. Mon adresse MAC n’était pas déclarée sur le réseau. Il a fallu le faire pour solutionner le problème. C’est formidable non ?

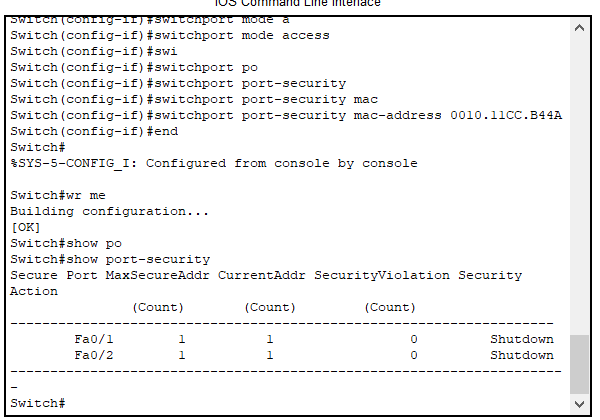

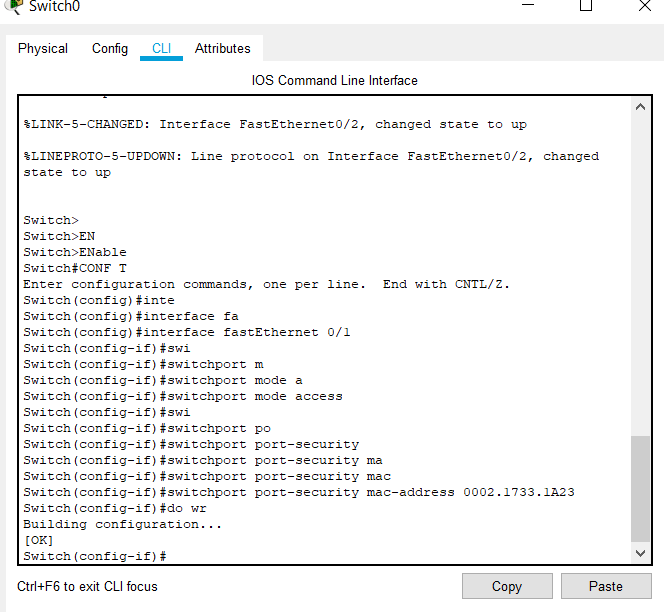

Pour activer cette sécurité, utilisez l’option port-security pour le faire.

Faites Show port-security pour une vérification.

Notre objectif est d’empêcher n’importe qui d’accéder à notre réseau. C’est logique non ? Alors il suffit de déclarer les adresses MAC pouvant se connecter à notre switch.

Prenons un exemple d’adresse MAC : 00:E0: 25: 45:ED:7D. Autorisons cette adresse MAC sur le port 1 de notre switch. Choisissez l’interface et puis tapez ces commandes.

Gandal (config)#interface FastEthernet 0/1

Ensuite Gandal (config-if)#switchport mode access

Gandal (config-if)switchport port-security

Gandal (config-if)#switchport port-security mac-address 00E0. 2545. ED7D

Seul cet utilisateur qui est autorisé à se connecter à ce port. Cool non !

Sécurité du port en mode sticky

On ne va réinventer la roue. Cette sécurisation est dynamique et laisse le switch enregistrer dynamiquement l’adresse MAC du client selon la première trame qu’il reçoit.

On reprend les mêmes commandes sauf que cette fois on ajoute ça :

Gandal (config-if)#switchport port-security mac-address sticky

S’il se trouve que le nombre d’utilisateurs est élevé dans l’entreprise, vous pouvez autoriser plusieurs adresses MAC sur un seul port. Faites comme suit :

Gandal (config-if)#switchport port-security maximum 10 où 10 definit le nombre pouvant se connecter.

Un conseil : il faut s’exercer et faire réellement le constat. C’est ainsi que vous comprendrez. Il y a vraiment plein de trucs à faire : définir la réaction du switch par exemple par rapport à quelqu’un qui veut se connecter sans autorisation : bloquer le port, envoyer une alerte ou éteindre le port du switch tout simplement.

Gandal (config-if)#switchport port-security violation shutdown | restrict | protect

N’oubliez pas d’enregistrer toujours votre running -config dans la startup-config. Voilà…

7. Configuration des VLAN

Voulez-vous créer plusieurs LAN sur un même switch, mettre plusieurs machines dans un réseau différent, subdiviser et sécuriser votre réseau ? Ça se passe avec les VLANs. Nous allons nous y pencher.

Un VLAN est un LAN virtuel. C’est un ensemble d’unités qui se trouvent au niveau de la couche 2 et 3 du modèle OSI. Vous savez, il assure la segmentation.

A l’université, je voulais en apprendre d’avantage sur ce protocole. Hélas, la plupart des cours ne sont généralement pas approfondis, il faut aller au-delà des frontières, checker et faire des pratiques pour avoir de plus en plus d’expériences. C’est le secret.

Savez-vous à quoi sert un VLAN ?

Par exemple dans une entreprise, on veut mettre les collaborateurs dans un même groupe : les informaticiens, les commerciaux… c’est là que peut intervenir le VLAN. Cela crée une sécurité pour l’entreprise, une optimisation de la bande passante et une facilité dans la configuration puisque tout cela se passe dans un seul switch.

J’ai écrit un article sur Windows Server par rapport au GPO qui joue « presque » le même rôle de segmentation. Vraiment génial !

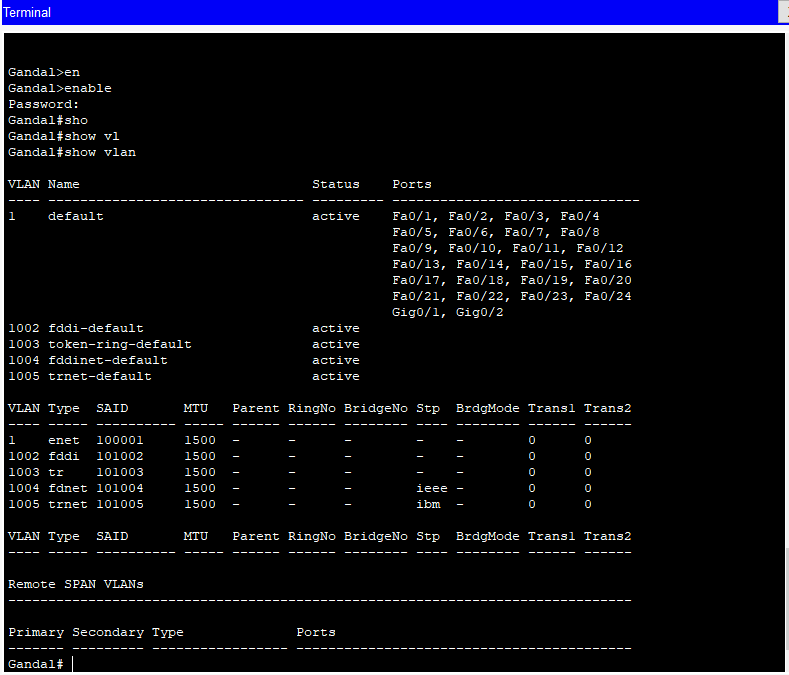

Alors voyons comment créer des VLANs sur notre commutateur réseau. Donc, ouvrez une ligne de commande sur votre switch, puis exécutez « Enable »pour entrer en mode privilégié.

Maintenant exécutez « Show VLAN » pour afficher la configuration actuelle des VLANs. C’est important !

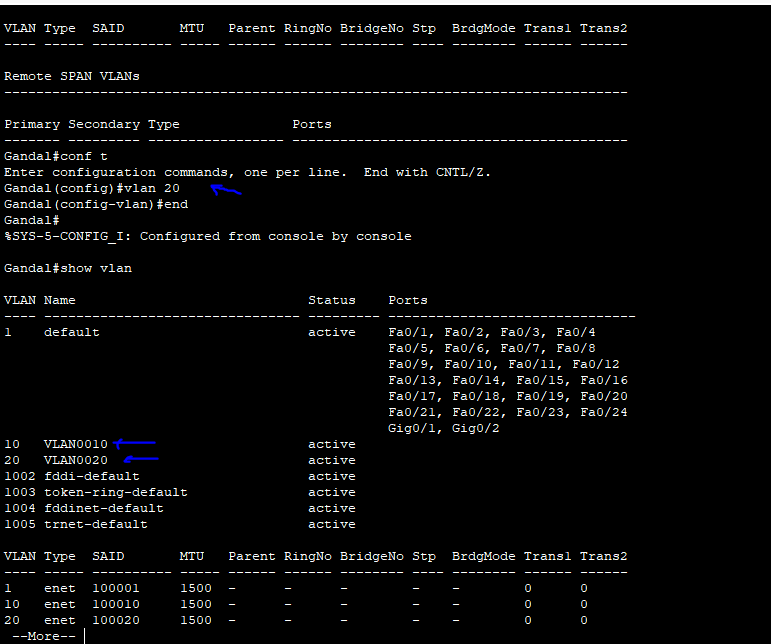

Allons en mode configure pour créer nos VLANs. Pour créer un seul VLAN, tapez « VLAN x », où « x » est le nouvel ID du VLAN. Exécutez « Exit » pour revenir en mode configuration globale. Vous pouvez créer plusieurs VLANs.

Exemple : Gandal(config)#vlan 10 ( x = 10)

Combien de types de VLANs ?

Il existe 3 différents types de VLANs : le VLAN de niveau 1 (aussi appelé VLAN par port), de niveau 2 (VLAN par adresse MAC) et de niveau 3 (VLAN par adresse IP).

Des commandes VLAN

Pour plus de compréhension, travaillons dans un environnement Cisco Packet Tracer.

Voici un petit exercice pour vous.

- Nous allons créer 3 vlans où chacun compte 3 machines. Notre premier vlan = vlan 1, avec le nom : name info, 2.Pour le second vlan, vlan 2, avec le nom commercial, et vlan 3 avec name ingénieurs.Et mettre les interfaces dans les VLANs c’est à dire affecter les ports aux VLANs.4.Ensuite vérifier si les VLANs fonctionnent bien…

Moi je continue avec mes commandes.

- Show vlan brief

On l’utilise lorsque vous êtes en mode privilégié, elle permet d’accéder au mode de configuration des VLANs.

• vlan vlan_id name (nom du vlan)

Cette commande permet de créer et nommer les VLANs. Exemple : vlan 10 name Telecom.

• switchport mode « access | dynamic | trunk »

À utiliser pendant la configuration de l’interface, elle permet de configurer une interface pour le trunking ou pour un VLAN.

• switchport access vlan vlan-id (mode interface)

Elle permet de configurer un VLAN statique sur une interface. Donc affecter les ports aux VLANS.

Exemple : Gandal(config-if)#switchport access vlan 2

Des commandes show associées

• show interfaces [switchport | trunk]

Affiche les statuts du trunking.

• show vlan [vlan]

Affiche des informations sur le VLAN.

• Sauvegarder la configuration VLAN

Très importante cette sauvegarde. Les configurations de VLAN sont automatiquement sauvegardées dans la flash dans le fichier vlan.dat.

Le trunking 802.1Q : transporter plusieurs VLANs sur un seul câble

Imagine que tu as deux switches. Sur chacun, tu as créé trois VLANs : le VLAN 10 pour les informaticiens, le VLAN 20 pour les commerciaux, et le VLAN 30 pour la direction. Les machines du VLAN 10 sur le premier switch doivent pouvoir communiquer avec les machines du VLAN 10 sur le deuxième switch.

Sans trunk, tu aurais besoin d’un câble séparé par VLAN entre tes deux switches. Trois VLANs : trois câbles. En entreprise avec vingt VLANs, c’est vite ingérable.

Le trunking résout ça. Il permet de faire passer le trafic de tous tes VLANs sur un seul lien physique entre deux switches. Pour que chaque switch sache à quel VLAN appartient chaque trame, le standard 802.1Q ajoute une étiquette (un « tag ») de 4 octets dans l’en-tête Ethernet. Chaque trame arrive étiquetée, le switch lit l’étiquette, il sait où envoyer.

Configurer un port en mode trunk

Tu choisis le port physique qui relie tes deux switches, et tu le passes en mode trunk :

Switch(config)# interface GigabitEthernet0/1

Switch(config-if)# switchport mode trunk

Switch(config-if)# endC’est tout pour un trunk basique. Tous les VLANs existants passent automatiquement sur ce lien.

Définir le VLAN natif

Le VLAN natif est le seul VLAN dont les trames ne sont pas étiquetées sur un lien trunk. Par défaut, c’est le VLAN 1. C’est un problème de sécurité connu : si un attaquant peut forcer son trafic dans le VLAN 1, il peut potentiellement atteindre tous les VLANs du réseau (VLAN hopping).

Bonne pratique : tu changes le VLAN natif pour un VLAN inutilisé, dédié uniquement à ça :

Switch(config)# interface GigabitEthernet0/1

Switch(config-if)# switchport trunk native vlan 99

Switch(config-if)# endEt tu crées le VLAN 99 sans y mettre aucune machine :

Switch(config)# vlan 99

Switch(config-vlan)# name VLAN_NATIF_INUTILISE

Switch(config-vlan)# endLimiter les VLANs autorisés sur le trunk

Par défaut, tous les VLANs passent sur un lien trunk. Si tu veux restreindre à certains VLANs seulement (bonne pratique en production) :

Switch(config)# interface GigabitEthernet0/1

Switch(config-if)# switchport trunk allowed vlan 10,20,30

Switch(config-if)# endVérifier la configuration trunk

Switch# show interfaces trunkCette commande affiche les ports en mode trunk, leur encapsulation (802.1Q), les VLANs autorisés et les VLANs actifs sur chaque lien. Si ton port n’apparaît pas ici, il n’est pas en trunk.

Switch# show interfaces GigabitEthernet0/1 switchportCette commande donne plus de détails sur un port précis : son mode opérationnel (access ou trunk), le VLAN natif configuré, les VLANs autorisés.

Un trunk qui ne monte pas, c’est souvent une incompatibilité de mode entre les deux switches. Si l’un est en dynamic auto et l’autre aussi, le trunk ne se forme pas. Configure les deux côtés explicitement en switchport mode trunk et le problème disparaît.

Enfin, avec toutes ces commandes, j’espère que vous êtes largement outillés pour configurer un switch Cisco sans trop vous tracasser l’esprit. La magie je le rappelle encore une fois, c’est la pratique.

Les commandes show indispensables : ton kit de diagnostic switch

Une fois la configuration faite, comment tu sais que ça marche vraiment ? C’est là que les commandes show entrent en jeu. Ce sont des commandes en lecture seule : elles n’affectent rien sur le switch, tu peux les taper autant de fois que tu veux sans risque.

J’en ai listé huit que j’utilise encore régulièrement en entreprise. Apprends-les par coeur, tu en auras besoin à l’exam et sur le terrain.

show running-config

Switch# show running-configAffiche la configuration active en RAM. C’est ce que le switch applique en ce moment. Si tu viens de faire des modifications et que tu ne les as pas encore sauvegardées, c’est ici que tu les vois.

show startup-config

Switch# show startup-configAffiche la configuration sauvegardée en NVRAM. C’est ce que le switch chargera au prochain démarrage. Si running-config et startup-config sont différents, tu as des modifications non sauvegardées. Un write ou un copy running-config startup-config règle ça.

show vlan brief

Switch# show vlan briefListe tous les VLANs existants avec leur nom, leur statut (active/inactive) et les ports qui leur sont assignés. La première chose à regarder quand un PC ne communique pas avec un autre dans le même VLAN.

show interfaces trunk

Switch# show interfaces trunkAffiche les ports actuellement en mode trunk, leur encapsulation 802.1Q, les VLANs autorisés sur chaque lien et les VLANs actifs. Si un VLAN n’apparaît pas ici alors qu’il devrait passer sur le trunk, il y a un problème de configuration.

show port-security

Switch# show port-securityDonne l’état de la sécurité sur tous les ports : nombre d’adresses MAC autorisées, nombre d’adresses apprises, violations, action configurée en cas de violation. Indispensable pour diagnostiquer pourquoi un poste ne peut pas se connecter.

show mac address-table

Switch# show mac address-tableLa table CAM du switch : toutes les adresses MAC connues avec le port et le VLAN correspondants. Quand un paquet arrive à destination inconnue, le switch inonde. Quand il connaît l’adresse, il envoie directement. Cette commande te montre ce que le switch a appris.

show ip interface brief

Switch# show ip interface briefRésumé rapide de toutes les interfaces : adresse IP, statut de la ligne (up/down) et statut du protocole. Sur un switch L2, seule l’interface VLAN de gestion aura une adresse IP. C’est la commande à taper en premier quand tu veux vérifier si le switch est joignable sur le réseau.

show version

Switch# show versionInformations sur le matériel : modèle du switch, version de l’IOS installée, mémoire RAM et Flash disponibles, temps de fonctionnement depuis le dernier démarrage. Utile pour vérifier que tu as la bonne version d’IOS avant de chercher une fonctionnalité qui pourrait ne pas être disponible.

Tableau récapitulatif :

| Commande | Ce qu’elle affiche | Utilisation typique |

|---|---|---|

show running-config | Config active en RAM | Vérifier les modifications en cours |

show startup-config | Config sauvegardée en NVRAM | Vérifier ce qui sera chargé au démarrage |

show vlan brief | VLANs et ports associés | Diagnostiquer un problème d’appartenance VLAN |

show interfaces trunk | Ports trunk et VLANs autorisés | Vérifier que le trunk est bien monté |

show port-security | Sécurité des ports et violations | Diagnostiquer un accès refusé |

show mac address-table | Adresses MAC apprises par port | Identifier quelle machine est sur quel port |

show ip interface brief | Interfaces et adresses IP | Vérifier la joignabilité du switch |

show version | Modèle, IOS, mémoire | Informations matériel |

Une astuce pour l’exam CCNA : la plupart des questions de simulation te demanderont d’utiliser l’une de ces commandes pour diagnostiquer un problème. Sache exactement ce que chacune affiche et dans quel cas tu l’utilises. C’est souvent la différence entre une question réussie et une question ratée.

Questions fréquentes sur la configuration d’un switch Cisco

Comment réinitialiser un switch Cisco à sa configuration d’usine ?

Tu as besoin d’effacer deux choses : la configuration sauvegardée et la base de données VLAN. En mode privilégié :

Switch# erase startup-config

Switch# delete vlan.dat

Switch# reloadConfirme les deux suppressions quand le switch te le demande. Au redémarrage, le switch est comme neuf.

Quelle est la différence entre mode access et mode trunk sur un port Cisco ?

Un port en mode access appartient à un seul VLAN. Les trames qui passent par lui ne sont pas étiquetées : le switch sait déjà à quel VLAN elles appartiennent. C’est le mode pour les postes utilisateurs, imprimantes, serveurs.

Un port en mode trunk transporte plusieurs VLANs simultanément. Chaque trame est étiquetée avec l’identifiant de son VLAN (standard 802.1Q). C’est le mode pour les liens entre deux switches, ou entre un switch et un routeur dans une configuration router-on-a-stick.

Est-ce que les commandes Cisco Packet Tracer fonctionnent sur un switch physique ?

Oui, dans l’ensemble. Les commandes de base (hostname, interface, vlan, port-security, ssh) sont identiques sur un Catalyst physique et dans Packet Tracer. Certaines commandes avancées comme le spanning-tree RSTP ou VTP version 3 ne sont pas disponibles dans Packet Tracer, mais elles fonctionnent sur le matériel réel. Pour la préparation au CCNA, Packet Tracer couvre l’essentiel.

Comment voir les adresses MAC apprises par un switch Cisco ?

Switch# show mac address-tableCette commande affiche toutes les adresses MAC connues, le port physique sur lequel elles ont été vues, et le VLAN correspondant. Tu peux filtrer par VLAN ou par interface :

Switch# show mac address-table vlan 10

Switch# show mac address-table interface FastEthernet0/1Pourquoi mon port reste-t-il en statut « err-disabled » ?

Un port passe en err-disabled quand une violation de sécurité se produit et que l’action configurée est shutdown. Pour le remettre en service :

Switch(config)# interface FastEthernet0/1

Switch(config-if)# shutdown

Switch(config-if)# no shutdownMais avant de le remettre en service, règle la cause de la violation. Si c’est une machine non autorisée branchée sur ce port, débranche-la ou mets à jour la liste des adresses MAC autorisées.

8- Conclusion

Sachez que l’utilisation des commandes bien qu’intéressante reste des fois complexe. Vous pouvez vous aidez avec l’interface graphique et les noter dans un bloc note. Mais pour être un bon ingénieur, faites un premier pas, encore et encore. Car c’est ainsi qu’on devient meilleur.

N’hésitez pas à partager pour aider les autres. Nous allons voir le routage très prochainement. A bientôt !